课程

教学

- 🏫 软件安全(大二),2025春季学期

- 🏫 信息安全前沿技术(大一),2024秋季学期、2025秋季学期

- 🏫 新生研讨课(大一),2024秋季学期、2025秋季学期

- 🏫 互联网体系结构及其安全基础(研究生),2023秋季学期(助教)

- 🏫 网络协议安全设计与分析(研究生),2023秋季学期(助教)

论文

📑 论文发表

-

总数: 41

-

发表于安全顶会(18): S&P (‘24a、‘24b、‘25、‘26a、‘26b)、NDSS (‘23、‘24a、‘24b、‘24c、‘26)、USENIX Security (‘23a、‘23b、‘24a、‘24b)、CCS (‘23a、‘23b、‘25a、‘25b)

-

发表于其它会议/期刊(19): DSN (‘21)、VehicleSec (‘23)、SIGMETRICS (‘23)、IMC (‘23、‘25)、IMC Poster (‘25a、‘25b)、NDSS Poster (‘24、‘26)、IEEE S&P Poster (‘26a、‘26b)、ACNS (‘25)、SecureComm (‘25, ‘26)、ECAI (‘25)、TrustCom (‘25)、ToSEM (‘25)、ACSAC (‘25)、ICIC (‘26)

-

预览版(4): arXiv:2501.16165、arXiv:2602.06718、arXiv:2603.07116、ResearchGate (‘25)

-

作为第一作者(8): S&P (‘24a、‘24b)、NDSS (‘23)、USENIX Security (‘23)、CCS (‘23、‘25)、DSN (‘21)、NDSS Poster (‘26)

-

作为通讯作者(13): S&P (‘26a、‘26b)、USENIX Security (‘24)、IEEE S&P Poster (‘26a、‘26b)、NDSS Poster (‘24)、IMC Poster (‘25a、‘25b)、ACNS (‘25)、SecureComm (‘25、‘26)、TrustCom (‘25)、ICIC (‘26)

-

论文列表: Google Scholar、DBLP

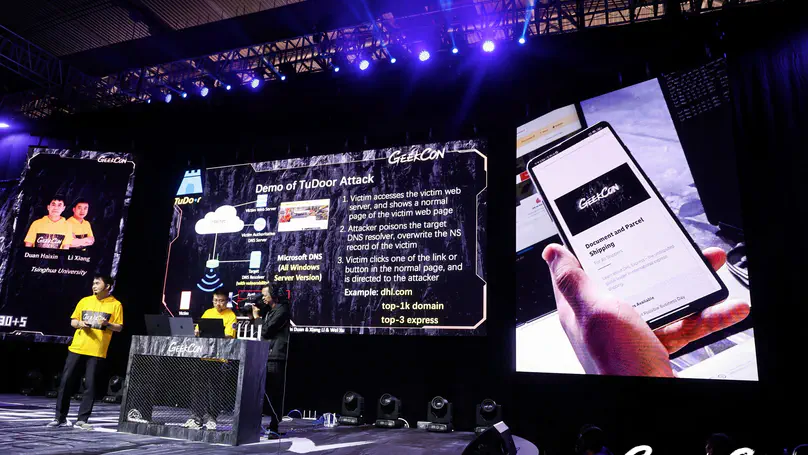

* Presented in GeekCon 2023 (Second Prize).

* 40+ news coverage by media, such as The Hacker News, Cyber Security News, and dns-operation.

* Presented in DNS OARC 43.

项目

代码与程序

动态

🎡 部分动态

-

学术界会议: DSN (‘21)、CCS (‘22、‘25)、VehicleSec (‘23)、NDSS (‘23)、USENIX Security (‘23)、AEGIS (‘23)、IEEE S&P (‘24a、‘24b)

-

工业界会议: ICANN DNS Symposium (IDS ‘21、‘22)、DNS-OARC (39、40、41、42a、42b)、Black Hat (Asia ‘23、USA ‘23、Europe ‘23、USA ‘24、Europe ‘25、Asia ‘26^2)、GeekCon (‘23、‘24.Intl.、‘25)、Kanxue SDC (‘23)、IETF 125 Shenzhen MAPRG (‘26)

其他

🏅 荣誉奖励

- 2025年,IEEE TDSC审稿人证书

- 2025年,中国教育系统IPv6规模部署和应用案例集

- 2025年,ACSAC网络安全技术成果影响力奖(第二名、中国机构首次获得)

- 2025年,GeekCon国际安全极客大赛DAF漏洞利用挑战赛第一名(二等奖)

- 2025年,中国互联网络信息中心征集IPv6典型案例

- 2025年,ACM SIG CHINA精彩特邀报告

- 2025年,网络和信息安全学报优秀审稿人

- 2024年,ACM SIGSAC中国优博奖(排名第一)

- 2024年,黑客奥斯卡Pwnie提名奖(最具创新研究)

- 2024年,北京市优秀毕业生

- 2024年,清华大学优秀博士毕业生

- 2024年,清华大学网络研究院优秀毕业生

- 2024年,清华大学优秀博士毕业论文

- 2024年,清华大学毕业生“启航奖”铜奖

- 2024年,GeekCon国际安全极客大赛国际站非凡卓越黑客荣誉称号

- 2023年,王大中奖学金

- 2023年,GeekCon国际安全极客大赛DAF漏洞利用挑战赛第二名(二等奖)

- 2023年,国家奖学金·研究生

- 2023年,龙湖奖学金·卓越奖

- 2023年,首届IPv6技术应用创新大赛全国总决赛三等奖

- 2022年,首届IPv6技术应用创新大赛科教赛道一等奖

- 2022年,首届IPv6技术应用创新大赛科教赛道三等奖

- 2022年,清华大学校设综合优秀奖学金(二等)

- 2020年,清华大学研究生“一二·九”之星

- 2019年,天津市与南开大学“优秀本科毕业生”称号

- 2018年,南开大学第三届“梦想+”创新创业大赛三等奖

- 2018年,南开大学公能一等奖学金

- 2018年,中国互联网发展基金会网络安全专项基金网络安全奖学金

- 2018年,第十一届全国大学生信息安全竞赛“创新实践能力赛”二等奖

- 2018年,第二届“强网杯”全国网络安全挑战赛线上赛优秀奖

- 2017年,第三届全国密码技术竞赛三等奖

- 2017年,南开大学计算机与控制工程学院“学术科研榜样”

- 2017年,国家奖学金

- 2017年,南开大学三好学生

- 2016年,国家奖学金

- 2016年,南开大学三好学生

- 2015年,高考方城县理科状元

🏅 荣誉奖励(指导)

- 2025年,中国教育系统IPv6规模部署和应用案例集,解子萱、李朝阳、谢闻星

- 2025年,中国教育系统IPv6规模部署和应用案例集,崔颖欣、李听泉、范鼎辉

- 2025年,IPv6技术应用创新大赛三等奖(全国总决赛),解子萱、李朝阳、谢闻星

- 2025年,IPv6技术应用创新大赛一等奖(科教赛道),解子萱、李朝阳、谢闻星

- 2025年,IPv6技术应用创新大赛二等奖(科教赛道),崔颖欣、李听泉、范鼎辉

- 2025年,IPv6技术应用创新大赛三等奖(科教赛道),苗发生

- 2025年,天津市大学生知识产权创新创业发明与设计大赛三等奖,解子萱、李朝阳、谢闻星

- 2025年,DataCon大数据安全竞赛,仇渝淇、孙蕗、许祖耀、吴福彬

- 2025年,GeekCon国际安全极客大赛DAF漏洞利用挑战赛第一名(二等奖),清华大学RedBud(苗发生)和南开大学AOSP(许祖耀、仇渝淇、孙蕗)联队

- 2025年,中国互联网络信息中心征集IPv6典型案例,李想、解子萱、李朝阳、谢闻星

- 2025年,京津冀大学生信息安全网络攻防大赛一等奖,南开大学CTF战队

- 2025年,京津冀大学生信息安全网络攻防大赛三等奖,南开大学CTF战队

- 2025年,京津冀大学生信息安全网络攻防大赛三等奖,南开大学CTF战队(带队)

- 2025年,人工智能大模型产品漏洞众测活动天津赛区第二名,侯博文

- 2025年,滨海网安竞赛二等奖,南开大学CTF战队

- 2025年,全国大学生人工智能安全竞赛二等奖,陆皓喆、刘家骥、王俊杰、张政泽

- 2025年,全国大学生信息安全竞赛作品赛三等奖,解子萱、李朝阳、谢闻星

- 2025年,全国大学生信息安全竞赛作品赛一等奖,李晨阳、杨峥芃、罗瑞、阿斯雅

- 2025年,全国大学生信息安全竞赛创新实践能力赛三等奖(华北赛区),南开大学CTF战队

- 2024年,大数据安全竞赛三等奖(网络基础设施赛道),许祖耀

- 2024年,强网杯强网先锋,南开大学CTF战队

- 2024年,IPv6技术应用创新大赛一等奖(科教赛道),苗发生

- 2024年,京津冀大学生信息安全网络攻防大赛一等奖,南开大学CTF战队(带队)

- 2024年,京津冀大学生信息安全网络攻防大赛三等奖,南开大学CTF战队

- 2024年,长城杯二等奖,南开大学CTF战队

🔖 专利申请

- 一种基于被动域名解析流量的域名深层次解析依赖拓扑高效构建算法,2024,审查中

- 一种基于多前缀可编排协议响应的IPv6蜜罐攻击溯源方法和系统,2023,审查中

- 一种适配分层属性数据的IPv6网络未知威胁分类检测与处置技术和方法,2023,审查中

- 一种条件域名解析器精准识别方法专利,2023,审查中

- 一种针对条件域名解析器的域名缓存注入技术及其检测方法专利,2023,审查中

- 一种针对域名解析器的域名授权一致性检测方法专利,2023,审查中

- 一种基于域名解析机制的新型域名生成算法及其检测方法专利,2023,审查中

- 一个基于异步解耦和地址随机化生成技术的IPv4及IPv6网络空间快速探测系统专利,2023,审查中

- 一种主被动结合的挖矿行为检测方法,2023,审查中

- CN202311756105.5:大型IPv6网络资产快速探查方法及系统,2025

- CN202010547692.7:接口健壮性测试方法、装置、电子设备及存储介质,2023

- CN202110502369.2:一种IPv6网络边界设备快速发现方法及系统,2022

🐞 漏洞发现

- 109/31/137 (total: 277)

- 超危: 2 (不死域名漏洞)

- 高危: 95

- 中危: 72

- 低危: 3

- ReBirthday安全漏洞 (2025): n/2/13

- ReBirthday安全漏洞 (2024): n/n/37

- DNSBomb安全漏洞 (2024): n/3/1

- DNSBomb Vulnerability (2023): n/1/10

- ResolverFuzz安全漏洞 (2023): n/8/15

- TuDoor特大安全漏洞 (2023): n/10/34

- TsuKing流量放大攻击漏洞 (2023): n/1/3

- 不死域名漏洞 (2022): n/5/9

- MaginotDNS缓存污染漏洞 (2022): n/3/3

- IPv6路由循环漏洞 (2021): 109/5/22

🙋♂️ 审稿评委

📅 会议

CCF-A

- ACM CCS ‘26

- ACM CCS AEC ‘25, ‘26

- USENIX Security AEC ‘25

- WWW ‘26

CCF-B

- ACM IMC ‘25, ‘26

- ACSAC ‘25, ‘26

- RAID ‘25, ‘26

- IEEE/IFIP DSN ‘26, ‘27

- ESORICS ‘26

- IEEE/ACM IWQoS ‘26

- SRDS ‘26

CCF-C

- ACM AsiaCCS ‘25 ‘27

- ACM SAC ‘26

- ACM WiSec ‘26

- IEEE GLOBECOM ‘25, ‘26

- IEEE WCNC ‘26

- ACNS ‘26

- ACISP ‘26

- EAI SecureComm ‘26

- ICICS ‘23 ‘26

CCF-其他

- USENIX WOOT AE ‘26

- USENIX WOOT ‘25, ‘26

- IEEE/IFIP NOMS ‘26

- DTRAP ‘23 * 3

- SCN ‘22

📰 期刊

- TDSC ‘23, ‘25

- TIFS ‘25

- Journal of Computer Sciences and Infomatics ‘25

🙋♂️ 外部审稿

📅 会议

CCF-A

- NDSS ‘22

CCF-B

- ESORICS ‘20

- IwQoS ‘25

- ICDCS ‘21

CCF-C

- AsiaCCS ‘23

CCF-其他

- ICPDAS ‘19

- ESF Proposal ‘22

🙋♂️ 社会服务

- 网络和信息安全学报青年编委

- SecureComm ‘25 Publication Chair

- AEGIS ‘24 Program Co-Chair (3rd AEGIS Symposium on Cyber Security)

- SecureComm ‘23 Session Chair(没能达到现场参加)

- ACM会员、CCF会员、中国通信学会会员

- CCF计算机安全专委会委员

- 中国电工技术学会电力工控系统信息安专委会委员

联系

- LIXIANG [AT] NANKAI DOT EDU DOT CN

- 553 College of Cryptology and Cyber Science, Nankai University, Tianjin, 300350

- DM Me

- Follow Me